Le monde numérique est rempli de menaces. Le détournement de presse-papiers, ou clipboard hijacking, en est une particulièrement insidieuse. Il s’agit d’une cyberattaque où un logiciel malveillant intercepte et modifie le contenu que vous copiez-collez, à votre insu.

Ce type d’attaque peut avoir des conséquences désastreuses, comme le vol de mots de passe, de numéros de carte de crédit, ou d'autres informations confidentielles.

En effet, il peut même rediriger des transactions financières ou changer des adresses de destinataires dans des courriels.

Imaginez que vous copiez-collez une série de chiffres, comme un numéro de compte bancaire. Si votre appareil est infecté, le pirate peut intercepter ces informations. Il les remplace ensuite par ses propres données avant que vous ne les colliez.

Le plus souvent, le logiciel malveillant est dissimulé dans des applications légitimes ou des fichiers téléchargés, se faisant passer pour un programme inoffensif.

Ces menaces sont souvent des chevaux de Troie ou d’autres types de logiciels espions qui s’installent discrètement sur votre ordinateur.

Les conséquences de ce type d'attaque sont souvent immédiates. La plus courante est le vol de données, qui peut inclure des informations d'identification personnelles, des documents financiers et des adresses URL.

Le risque de fraude financière est également élevé, car des transactions peuvent être modifiées sans que vous ne vous en rendiez compte.

De plus, une telle intrusion peut mener à un compromis de compte, où les pirates accèdent à vos comptes en ligne en utilisant des identifiants volés.

Ce n'est pas tout. L'infection initiale peut servir de porte d'entrée pour d'autres logiciels malveillants, ce qui peut entraîner une infection système encore plus grave.

Pour éviter de devenir une victime, vous devez prendre plusieurs précautions. D'abord, installez et maintenez à jour un logiciel antivirus fiable sur tous vos appareils.

Ensuite, soyez vigilant lorsque vous téléchargez des fichiers ou des applications, surtout s'ils proviennent de sources non fiables. La meilleure pratique est de toujours utiliser les sites Web officiels ou les boutiques d'applications vérifiées.

Enfin, soyez prudent avec les courriels d'hameçonnage, car ils peuvent souvent contenir des pièces jointes infectées.

En adoptant ces mesures, vous renforcerez la sécurité de votre système et minimiserez le risque de ce type d'attaque.

Les mauvaises habitudes en ligne qui mettent en danger votre sécurité numérique

25 Aug 2025, 17:24

[p]En 2024, la Commission nationale de l’informatique et des libertés (CNIL) a enregistré 5 629 violations de données personnelles, soit une augmentation de 20 % par rapport à 2023. Certaines de ces attaques ont touché des millions de personnes, comme la fuite massive de France Travail (43 mi ...

Gagner de l’argent en ligne grâce à Yabiso.cloud : une nouvelle opportunité lancée par Kinda-e

21 Aug 2025, 16:30

[p]Dans un monde où de plus en plus de jeunes cherchent à générer des revenus en ligne, une nouvelle plateforme congolaise attire l’attention : Yabiso.cloud. Lancée par l’équipe Kinda-e, cette initiative offre à chacun la possibilité de transformer son activité sur Internet en une sourc ...

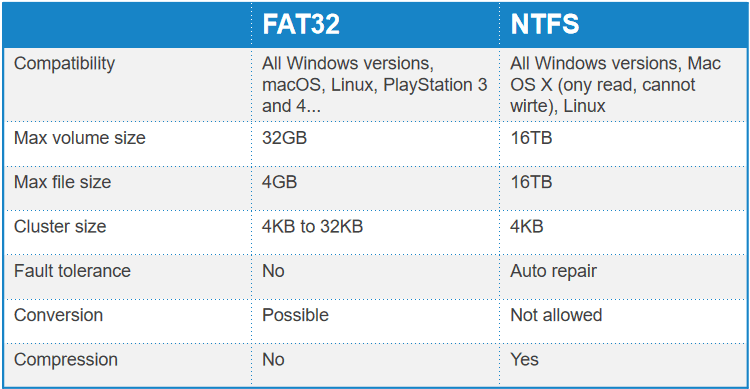

Comprendre les différences entre les systèmes de fichiers NTFS et FAT

16 Jul 2025, 20:54

[p]Lorsqu'on parle de stockage de données sur un disque dur ou tout autre support numérique, le choix du système de fichiers est une étape déterminante. Deux des formats les plus courants sont FAT (File Allocation Table) et NTFS (New Technology File System). Chacun répond à des besoi ...

Commentaires